Jak chronić konto giełdowe: na przykładzie Binance

Zarówno początkujący, jak i doświadczeni inwestorzy kryptowalut wolą korzystać ze scentralizowanych giełd (CEX) do przechowywania i wymiany. Są one mniej podatne na ataki i włamania oraz, w przeciwieństwie do zdecentralizowanych platform (DEX), zapewniają bezpieczeństwo aktywów, nawet jeśli świadomość klienta na temat blockchain jest niska.

Konta giełdowe stają się jednak celem oszustów i oprogramowania ransomware, które wykorzystują narzędzia techniczne i społecznościowe do ataków ATO (przejęcia konta).

W tym artykule przyjrzymy się dokładnie, w jaki sposób atakujący mogą okraść lub przejąć twoje konto i co zrobić, aby chronić swoje środki.

Metody przeprowadzania ATO

W większości przypadków giełdy kryptowalut zapewniają użytkownikom tak zwane portfele “powiernicze” do przechowywania aktywów. Są one w pełni zarządzane przez giełdę, więc posiadacz konta nie musi martwić się o bezpieczeństwo seed phrase czy klucza prywatnego.

Konto giełdowe, które zarządza środkami, może być jednak podatne na ataki innymi kanałami. Główne zagrożenia obejmują

- włamanie lub kradzież urządzenia – jeśli atakującemu uda się wejść w posiadanie urządzenia, może on bezpośrednio użyć zainstalowanej aplikacji giełdowej lub ukraść dane uwierzytelniające, aby uzyskać dostęp do konta i wypłacić środki;

- fałszowanie karty SIM – oszust uzyskuje kopię karty SIM z numerem użytkownika, która jest następnie wykorzystywana do uzyskiwania dostępu do usług i platform społecznościowych. W 2023 r. liczba takich ataków wzrosła, a ich ofiarą padł nawet Vitalik Buterin;

- hakowanie poczty e-mail – poczta e-mail pozostaje najczęściej używaną metodą logowania i uwierzytelniania dwuskładnikowego (2FA). Mając do niej dostęp, haker może szybciej i łatwiej przejąć konto giełdowe;

- phishing – to jeden ze sposobów, w jaki oszuści pozyskują dane osobowe użytkowników. Jego istotą jest tworzenie fałszywych stron internetowych i organizowanie metod przenoszenia użytkowników do tych zasobów (np. fałszywe mailingi).

Jednak przy odpowiednio skonfigurowanym koncie większość zagrożeń ATO można zniwelować lub im zapobiec, zanim atakujący zdąży zaszkodzić użytkownikowi.

Poziomy bezpieczeństwa kont

Zazwyczaj giełdy kryptowalut opracowują środki bezpieczeństwa zarówno dla logowania się na konto, jak i wykonywania określonych działań. Nie zawsze jest to wygodne w przypadku częstego korzystania z witryny, ale ryzyko kradzieży jest znacznie zmniejszone dzięki takiemu podejściu.

Poniżej pokażemy, jak skonfigurować zabezpieczenia konta na przykładzie jednej z najpopularniejszych (i najbezpieczniejszych) platform handlowych – Binance. Niektóre z wymienionych poniżej narzędzi mogą nie być obsługiwane przez inne giełdy.

Ochrona logowania

Podstawowym środkiem bezpieczeństwa konta jest silne hasło. Wystarczająco długa i złożona kombinacja znaków zmniejsza prawdopodobieństwo złamania lub przypadkowego wybrania hasła. W chwili pisania tego tekstu Binance wymaga, aby hasło składało się z co najmniej ośmiu znaków, w tym co najmniej jednej wielkiej litery i jednej cyfry.

u003cemu003eДля хранения паролей и учетных данных лучше использовать специализированные сервисы вроде 1Password, Samsung Pass и т.д., доступ к которым защищен отдельным паролем или биометрией. Они обезопасят учетные данные даже в случае кражи или взлома устройства.u003c/emu003e

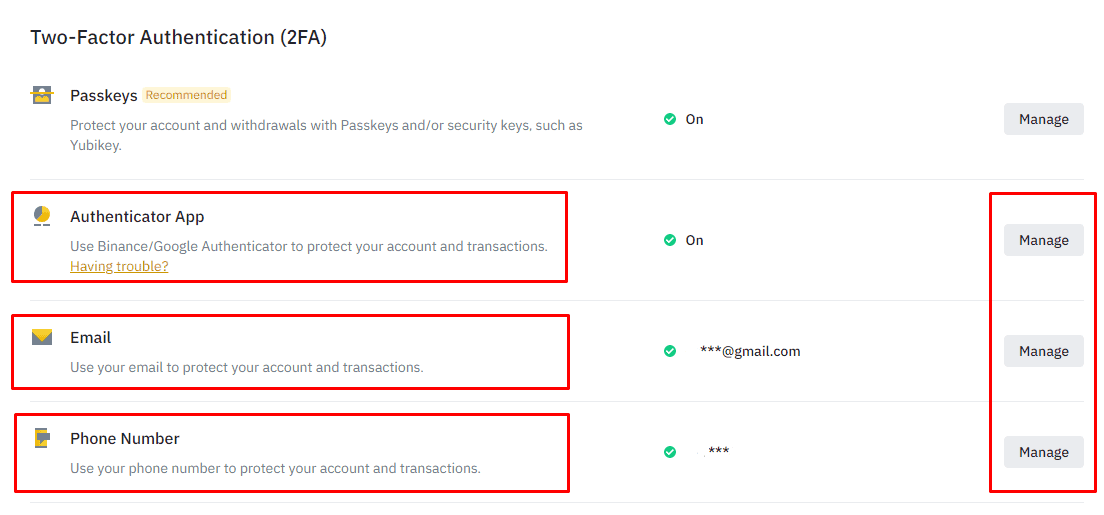

Następnym krokiem jest skonfigurowanie 2FA. Podczas korzystania z niego do zalogowania się na konto oprócz hasła wymagany będzie jednorazowy kod. Jest on wysyłany na adres e-mail lub telefon komórkowy. Kombinacja może być również wygenerowana przez aplikację uwierzytelniającą innej firmy.

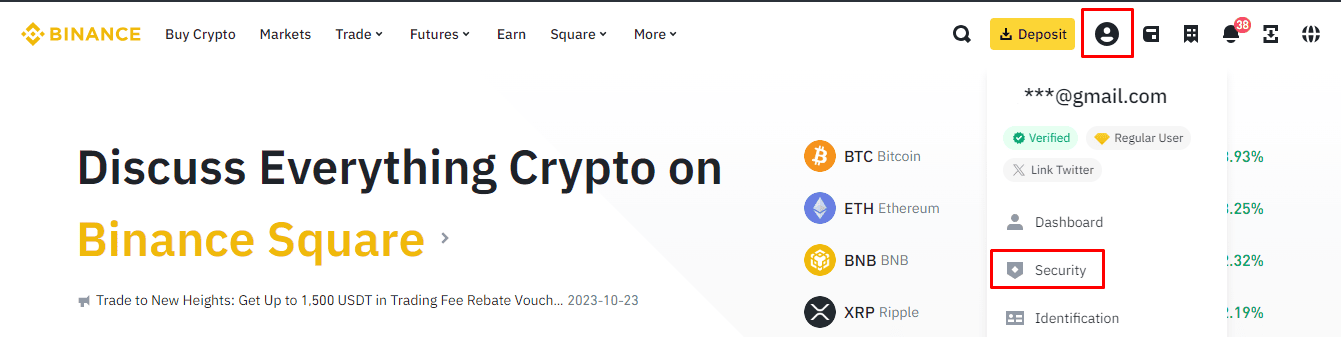

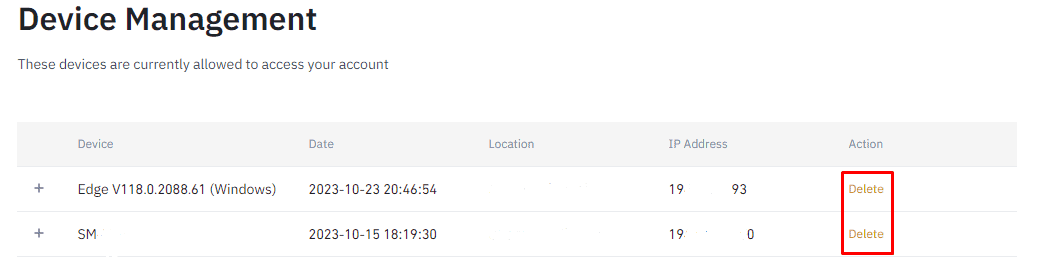

- Przejdź do zakładki Bezpieczeństwo w menu profilu na stronie głównej.

- W sekcji Uwierzytelnianie dwuskładnikowe (2FA) skonfiguruj naprzemiennie metody uwierzytelniania, takie jak numer telefonu komórkowego, e-mail i aplikacja innej firmy.

Aplikacja uwierzytelniająca (taka jak ta od Google) jest uważana za najbezpieczniejszą metodę 2FA – generuje losowy kod bezpieczeństwa co 30 sekund i jest powiązana z określonym urządzeniem. Dla maksymalnej ochrony:

- aplikacja uwierzytelniająca musi fizycznie znajdować się na “zapasowym” smartfonie, który nie ma zainstalowanego oprogramowania Exchange;

- inne metody 2FA (poczta, telefon) powinny być wyłączone lub dostęp do nich powinien być dodatkowo chroniony;

- zaleca się wyłączenie synchronizacji w chmurze, aby w przypadku włamania do poczty e-mail atakujący nie mógł uzyskać dostępu do uwierzytelniacza.

Możesz dowiedzieć się więcej o tym, jak podłączyć Google Authenticator do swojego konta na giełdzie Binance tutaj.

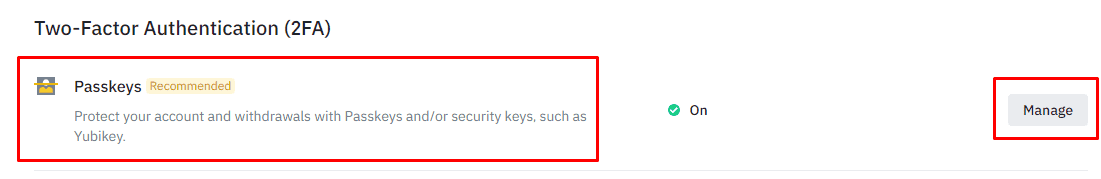

Bardziej zaawansowanym wariantem uwierzytelniania dwuskładnikowego jest Universal 2nd Factor (U2F). Metoda ta polega na dodaniu fizycznego urządzenia, z którym można się połączyć przez Wi-Fi, aby zalogować się na swoje konto. Nie wszystkie platformy obsługują tę metodę zabezpieczeń. Na Binance można ją znaleźć w sekcji Bezpieczeństwo, w zakładce Klucze dostępu.

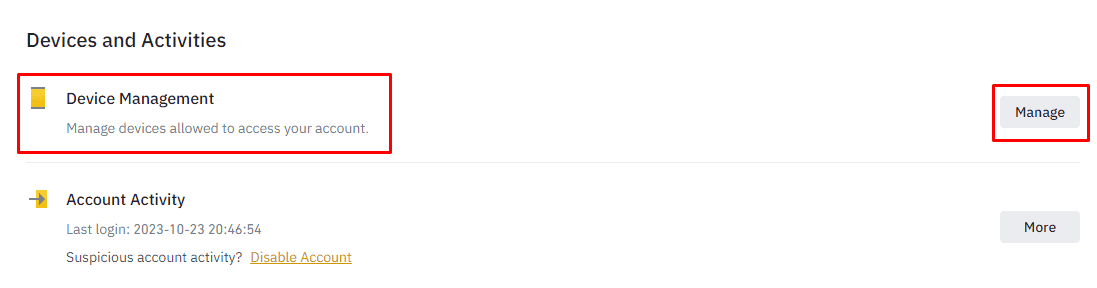

W razie potrzeby dostęp można zablokować na poziomie urządzenia, usuwając niechciany gadżet z zaufanej listy. Przy ponownej próbie zalogowania się z niego, użytkownik będzie musiał potwierdzić logowanie poprzez e-mail. Opcja ta dostępna jest w sekcji Bezpieczeństwo, w zakładce Zarządzanie urządzeniami.

Nie należy jednak polegać wyłącznie na tej metodzie, ponieważ hakerzy mogą sfałszować cyfrowy odcisk palca, symulując różne urządzenia – blokowanie nie gwarantuje zapobieżenia powtarzającym się próbom włamania.

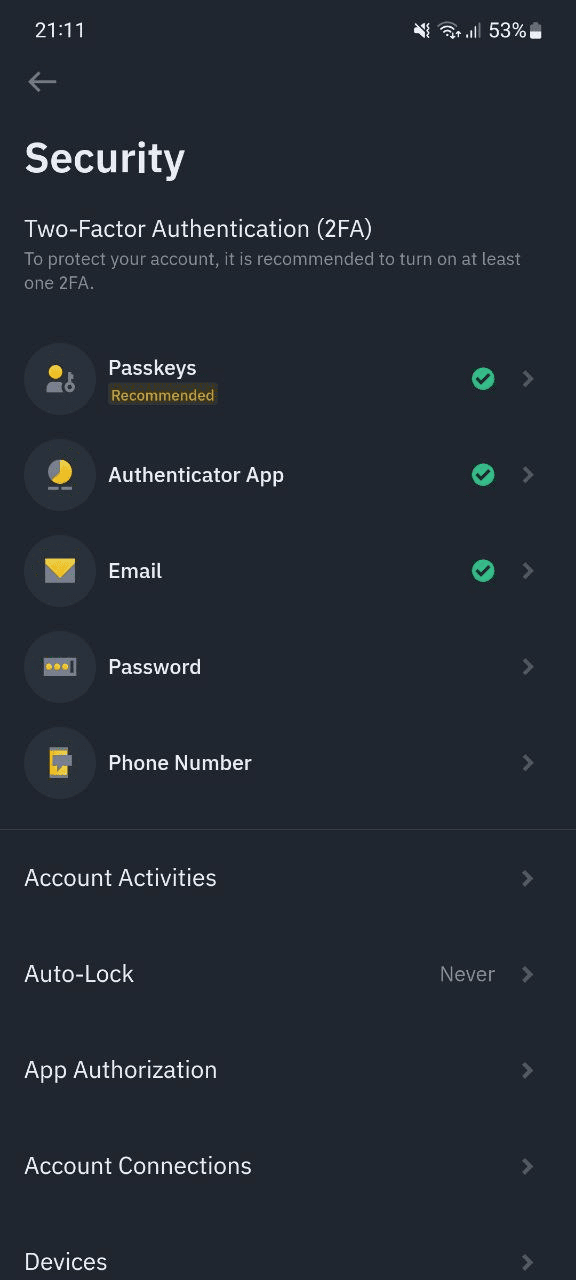

Jeśli korzystasz z oprogramowania mobilnego, warto skonfigurować automatyczną blokadę aplikacji. W połączeniu z ochroną logowania utrudni to dostęp do konta w przypadku kradzieży smartfona lub tabletu. Przynajmniej będziesz mógł kupić czas na zmianę hasła, zakończenie sesji lub skontaktowanie się z zespołem wsparcia giełdy.

Automatyczne blokowanie jest dostępne tylko w aplikacji mobilnej. Aby to zrobić, przejdź do ustawień konta, a następnie do sekcji Bezpieczeństwo i zakładki Auto-Lock.

Prewencyjnym środkiem ochrony danych jest również kod antyphishingowy. Jest to zdefiniowany przez użytkownika zestaw znaków dodawany do wiadomości e-mail od Binance. Obecność tego znaku potwierdza autentyczność nadawcy, a jego brak – wskazuje na fałszywą wiadomość e-mail, która może zawierać linki phishingowe do kradzieży danych.

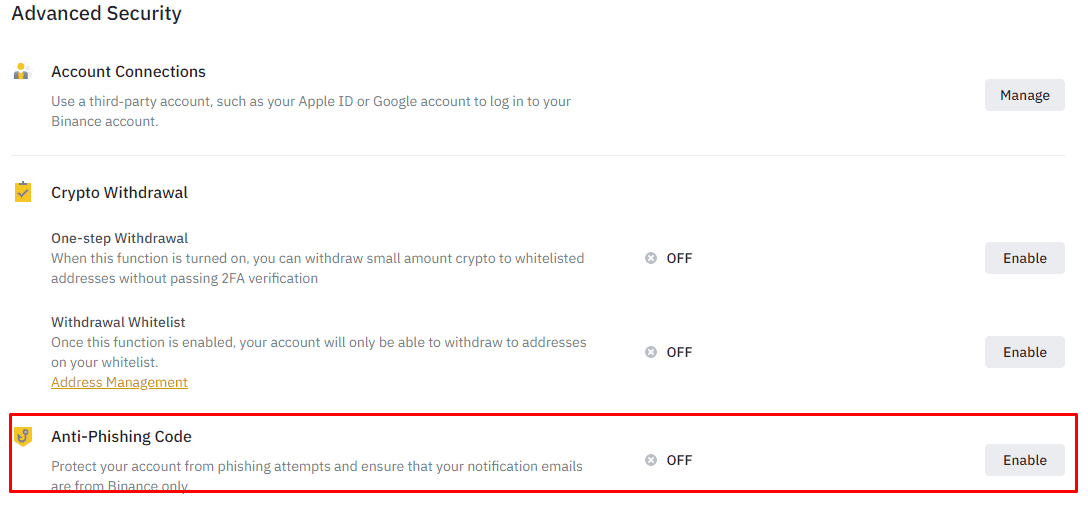

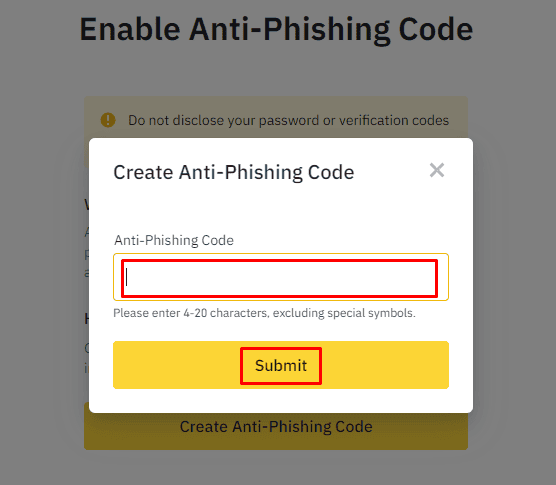

- Kliknij zakładkę Kod antyphishingowy w sekcji Zaawansowane zabezpieczenia.

- Kliknij Utwórz kod antyphishingowy i utwórz znak:

Nie należy również zapominać o fizycznym bezpieczeństwie urządzenia, na którym zainstalowane jest oprogramowanie. Aktywuj uwierzytelnianie biometryczne, skonfiguruj możliwość zdalnego wymazywania danych w przypadku kradzieży. Jeśli urządzenie obsługuje bezpieczne środowisko wykonawcze, można przenieść aplikację Exchange do takiej enklawy. Stworzy to kolejną przeszkodę dla złodzieja próbującego uzyskać dostęp do konta.

Ochrona zasobów

Drugą warstwą zabezpieczeń jest ochrona działań użytkownika. Jest ona aktywowana, jeśli atakującemu uda się uzyskać dostęp do konta i ma na celu stworzenie przeszkód w wycofaniu aktywów z portfela. Nie ma tu tak wielu narzędzi, jak w poprzedniej sekcji. Najważniejsze z nich to:

- 2FA – uwierzytelnianie dwuskładnikowe może być stosowane do potwierdzania działań, takich jak płatność za transakcję P2P, wypłata lub płatność między użytkownikami Binance.

Ustawienia 2FA są używane zarówno do ochrony logowania, jak i potwierdzania akcji. Instrukcje dotyczące konfiguracji 2FA są dostępne w poprzedniej sekcji.

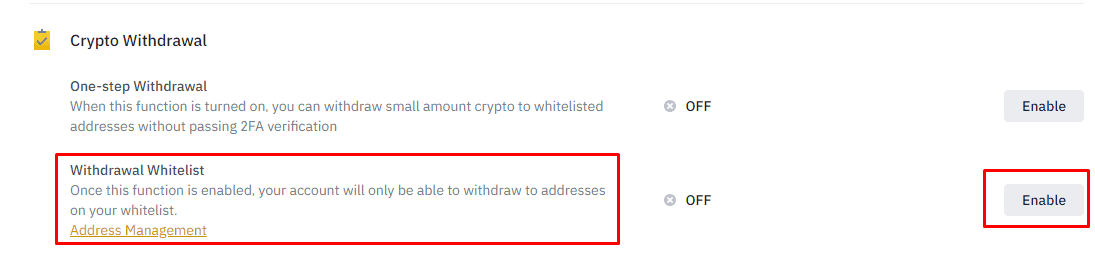

- Biała lista to lista zaufanych portfeli kryptowalut, do których użytkownik może wypłacać aktywa. Podczas dodawania nowego adresu platforma poprosi o potwierdzenie tej czynności za pośrednictwem wiadomości e-mail. Jeśli więc haker nie będzie miał dostępu do adresu e-mail użytkownika, nie będzie mógł wypłacić środków w ten sposób.

Korzystanie z białej listy pozwoli ci również uchronić się przed atakiem spoofingu portfela w schowku, ponieważ po prostu nie będziesz mógł wypłacić środków na adres inny niż zatwierdzony. Można ją znaleźć w sekcji Bezpieczeństwo, w zakładce Biała lista wypłat.

Jak giełdy opierają się ATO

Oprócz użytkownika, sama giełda chroni swoje konto. Konkretne środki przeciwdziałania włamaniom różnią się w zależności od giełdy. Tak więc na Binance można je warunkowo podzielić na 2 kategorie:

- pasywne;

- aktywne.

Podstawową pasywną metodą ochrony są tymczasowe ograniczenia wypłat, handlu P2P i innych działań przy zmianie poświadczeń, instrumentów płatniczych lub metod 2FA. Na Binance standardowy okres zamrożenia wynosi 24 godziny, a użytkownik jest ostrzegany o tym środku podczas próby zmiany ustawień konta.

Zestaw aktywnych metod i ich konkretna implementacja są częścią algorytmu bezpieczeństwa witryny i nie są w pełni ujawniane. Wiadomo, że usługa bezpieczeństwa Binance może monitorować aktywność konta i zamrażać konta w przypadku podejrzanej aktywności, takiej jak częste wypłaty lub transakcje do portfeli oznaczonych jako fałszywe.

Sztuczna inteligencja jest nawet wykorzystywana do gromadzenia i analizowania wzorców podejrzanej aktywności, aby zapewnić jak najszybszą reakcję i zabezpieczyć konto przed poniesieniem strat.

Jakość zespołu ds. bezpieczeństwa i dostępnych metod ochrony jest jednym z kryteriów, które należy szczegółowo przeanalizować przy wyborze platformy. Nie wszystkie giełdy reagują równie szybko i skutecznie na ATO, a także inne zagrożenia dla użytkowników.

Ostateczna lista kontrolna

Aby chronić konto na giełdzie Binance, użytkownik ma dostęp do zestawu narzędzi, które zapewniają bezpieczeństwo na różnych etapach interakcji z witryną – od urządzenia, na którym zainstalowane jest oprogramowanie, po operacje na koncie. Pod względem złożoności i wygody można je podzielić na dwa poziomy.

Podstawowy poziom ochrony

- Ustawienie silnego hasła i bezpieczne przechowywanie poświadczeń (szyfrowanie lub korzystanie z menedżera haseł);

- uwierzytelnianie dwuskładnikowe przy użyciu poczty e-mail i telefonu komórkowego;

- ochrona urządzenia i aplikacji giełdowej za pomocą danych biometrycznych i kodu bezpieczeństwa.

Zaawansowany poziom bezpieczeństwa

- Konfigurowanie zaufanych adresów IP i U2F do logowania na konto;

- tworzenie białej listy portfeli do wypłacania aktywów;

- korzystanie z aplikacji uwierzytelniającej na osobnym urządzeniu;

- skonfigurowanie kodów antyphishingowych, a następnie regularne aktualizacje.

Nie należy również zapominać, że atak może nie być bezpośrednio związany z kontem giełdowym, ale haker będzie mógł uzyskać do niego dostęp, jeśli dane uwierzytelniające znajdują się wśród innych skradzionych informacji. Dlatego ważne jest przestrzeganie ogólnych zasad higieny internetowej.