Експерти виявили новий метод хакерської атаки з використанням BSC

- Експерти Guardio Labs виявили новий спосіб фішингу з використанням смартконтрактів BSC.

- Вони виступають у ролі хостингу для зберігання частин шкідливого коду.

- У звіті зазначено, що ефективного способу протидії цій методиці не існує.

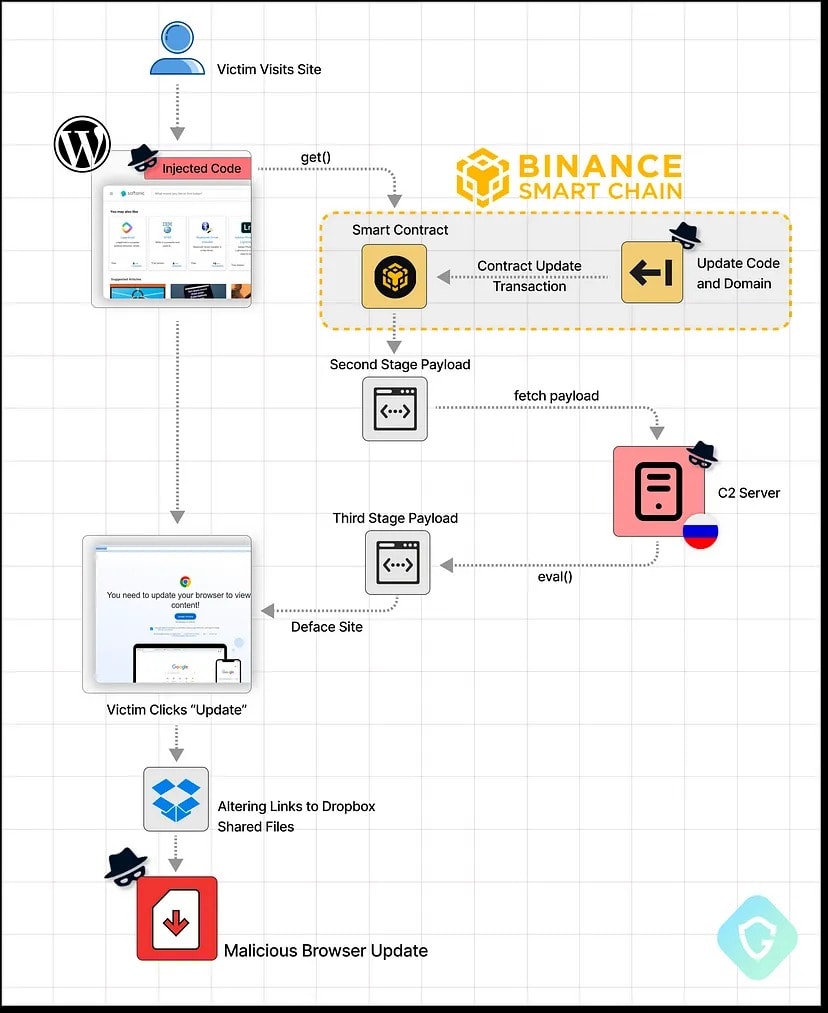

Хакери використовують смартконтракти BNB Smart Chain (BSC) для приховування частин шкідливого коду під час атак. Про це заявили експерти організації Guardio Labs.

Такий метод злому отримав назву EtherHiding. Аналітики зазначили, що він є більш просунутою формою ClearFake, націленого на браузери користувачів.

«За останні два місяці ми зіткнулися зі ще однією кампанією з розповсюдження фейкових оновлень для призначеного для користувача ПЗ. […] під ними ховаються шкідливі програми, наприклад, RedLine, Amadey або Lumma», — ідеться у звіті експертів.

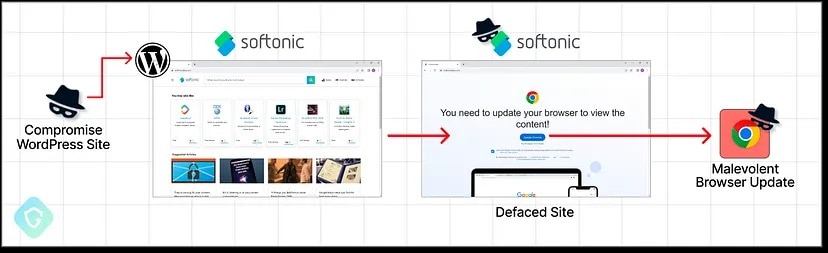

Як і ClearFake, новий спосіб орієнтований на сайти, які працюють на базі WordPress. Хакер атакує такий портал, вбудовує код JavaScript, той отримує корисне навантаження зі сторонніх джерел, і зловмисник може відобразити на ресурсі будь-яке повідомлення.

На відміну від ClearFake, EtherHiding використовує смартконтракти BSC. Фактично вони виступають у ролі хостингу для зломщика, зазначили експерти.

Ситуація з протидією новому методу злому ускладнюється тим, що біржа Binance не може безпосередньо заблокувати ці контракти. Користувачів просять проявити пильність і не встановлювати оновлення з підозрілих джерел.

Раніше ми розповідали про те, як трейдер втратив 900 000 USDC через фішингове посилання в Google Ads.