Эксперты обнаружили новый метод хакерской атаки с использованием BSC

- Эксперты Guardio Labs обнаружили новый способ фишинга с использованием смарт-контрактов BSC.

- Они выступают в роли хостинга для хранения частей вредоносного кода.

- В отчете указано, что эффективного способна противодействия этой методике не существует.

Хакеры используют смарт-контракты BNB Smart Chain (BSC) для сокрытия частей вредоносного кода при атаках. Об этом заявили эксперты организации Guardio Labs.

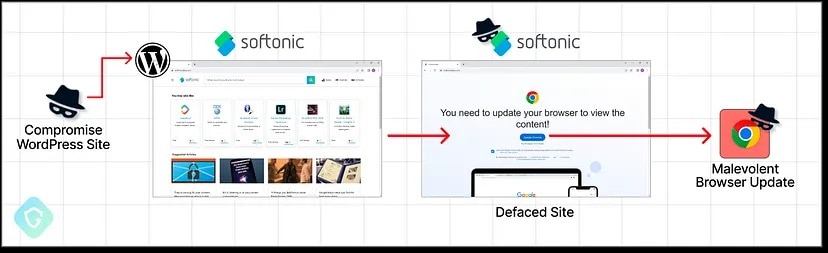

Такой метод взлома получил название EtherHiding. Аналитики отметили, что он является более продвинутой формой ClearFake, нацеленного на браузеры пользователей.

«За последние два месяца мы столкнулись с еще одной кампанией по распространению фейковых обновлений для пользовательского ПО. […] под ними скрываются вредоносные программы, например, RedLine, Amadey или Lumma», — говорится в отчете экспертов.

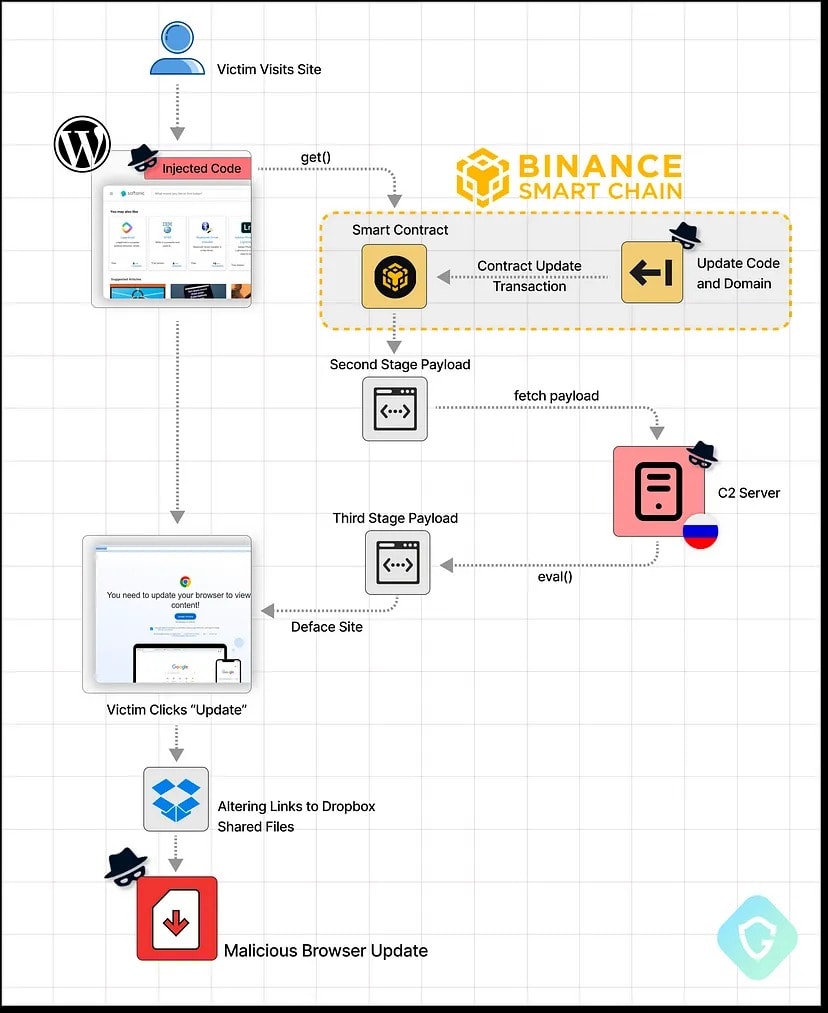

Как и ClearFake, новый способ ориентирован на сайты, которые работают на базе WordPress. Хакер атакует такой портал, встраивает код JavaScript, тот получает полезную нагрузку из сторонних источников, и злоумышленник может отобразить на ресурсе любое сообщение.

В отличие от ClearFake, EtherHiding использует смарт-контракты BSC. Фактически они выступают в роли хостинга для взломщика, отметили эксперты.

Ситуация с противодействием новому методу взлома осложняется тем, что биржа Binance не может напрямую заблокировать эти контракты. Пользователей просят проявить бдительность и не устанавливать обновления из подозрительных источников.

Ранее мы рассказывали о том, как трейдер потерял 900 000 USDC из-за фишинговой ссылки в Google Ads.